引言

在成功破解a_bogus参数并深入剖析msToken的生成原理后,我们迎来了本系列的终极目标——JS逆向破解某头条最复杂的_signature参数。作为API请求中最核心、最复杂的加密签名,_signature无疑是服务器端最严格的验证关卡。本文完整记录了这场硬核的JS逆向解密攻坚战,详细分享如何突破高级代码混淆与复杂加密算法,最终实现_signature参数的本地化还原。

本文目录

一、数据抓包找到目标参数

首先,我们通过浏览器开发者工具的Network面板进行数据抓包,打开头条的首页。以接口/api/pc/info为例。在请求参数中,_signature以其显著的长度和混杂的字符引人注目,明确了它就是我们本次需要逆向破解的最终目标。

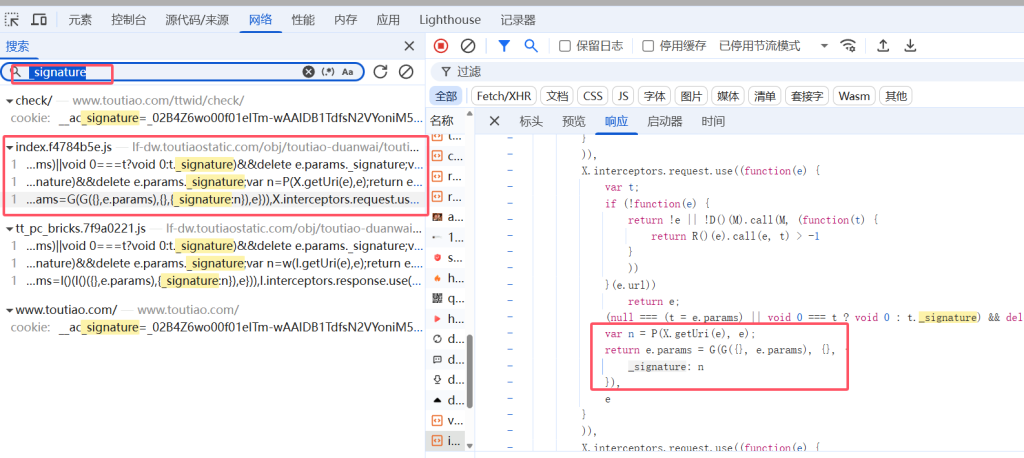

二、全局搜索定位突破口

尝试使用全局搜索功能查找_signature,这次搜索功能终于派上了用场。搜索出了2个在JS文件中给_signature赋值的位置,分别是index.f4784b5e和tt_pc_bricks.7f9a0221这两个文件。

经过两个文件的比对,发现它们调用了不同函数生成_signature,但最终都赋值给了变量n。

- index.f4784b5e:

var n = P(X.getUri(e), e); - tt_pc_bricks.7f9a0221:

var n = w(I.getUri(e), e);

我们需要进入函数内部,看看_signature到底是怎么生成的。

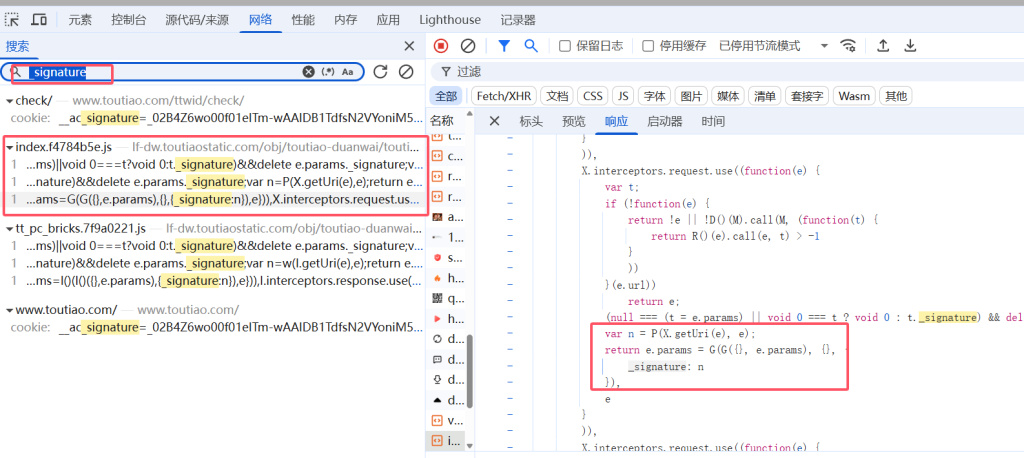

三、断点调试深入分析

在index.f4784b5e文件中找到var n = P(X.getUri(e), e);这行代码,在函数P这里下一个断点,然后重新加载页面。

代码断下后,按F11键(Step Into)跟进函数内部。通过单步调试(F10)仔细观察每一步变量值的变化,最终发现_signature的值是由r.call(a, i)这行代码生成的。

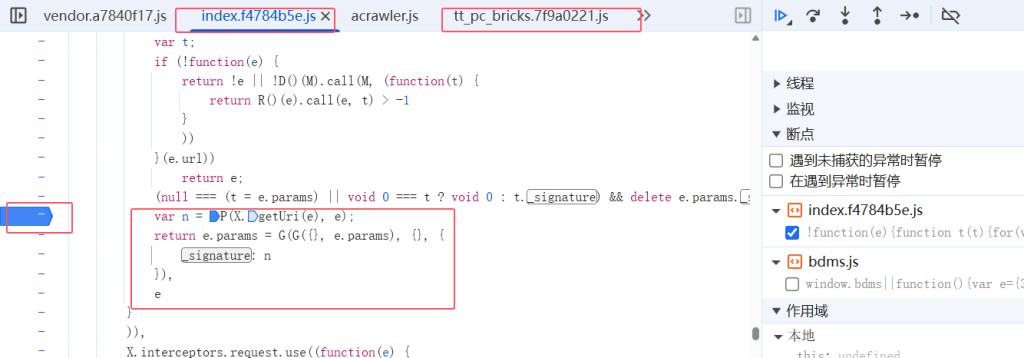

四、顺藤摸瓜找到加密核心

继续分析变量关系,发现:

- r是由

a.sign赋值的 - a又是由

window.byted_acrawler赋值的

结论是:最终的_signature值,是由window.byted_acrawler.sign()这个函数生成的!

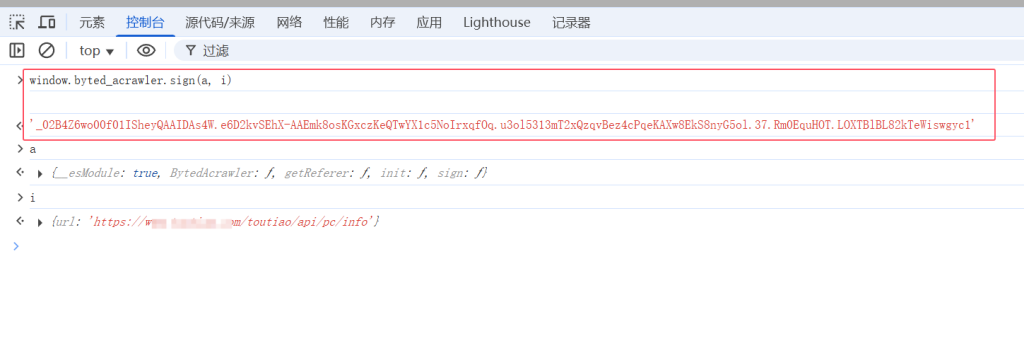

为了验证这个发现,我们在r.call(a, i)这里再下一个断点。刷新页面断下后,切换到控制台(Console),直接输入window.byted_acrawler.sign(i)运行一下。果然,成功生成了一模一样的_signature值!

五、定位核心加密文件

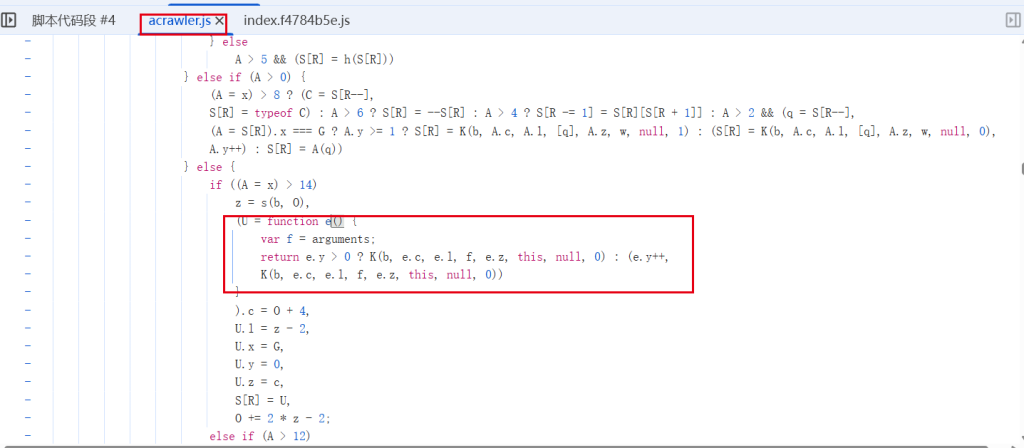

鼠标悬停在sign函数上点击,直接跳转到它的实现位置。发现sign函数是在一个名为acrawler.js的文件里实现的。这就是我们一直在找的核心加密文件!

六、扣取加密代码到本地

接下来就简单了,我们只需要将整个acrawler.js文件完整地拷贝到本地。然后,想办法在本地Node.js环境中模拟一个浏览器,来加载并调用window.byted_acrawler.sign()函数,就大功告成了。

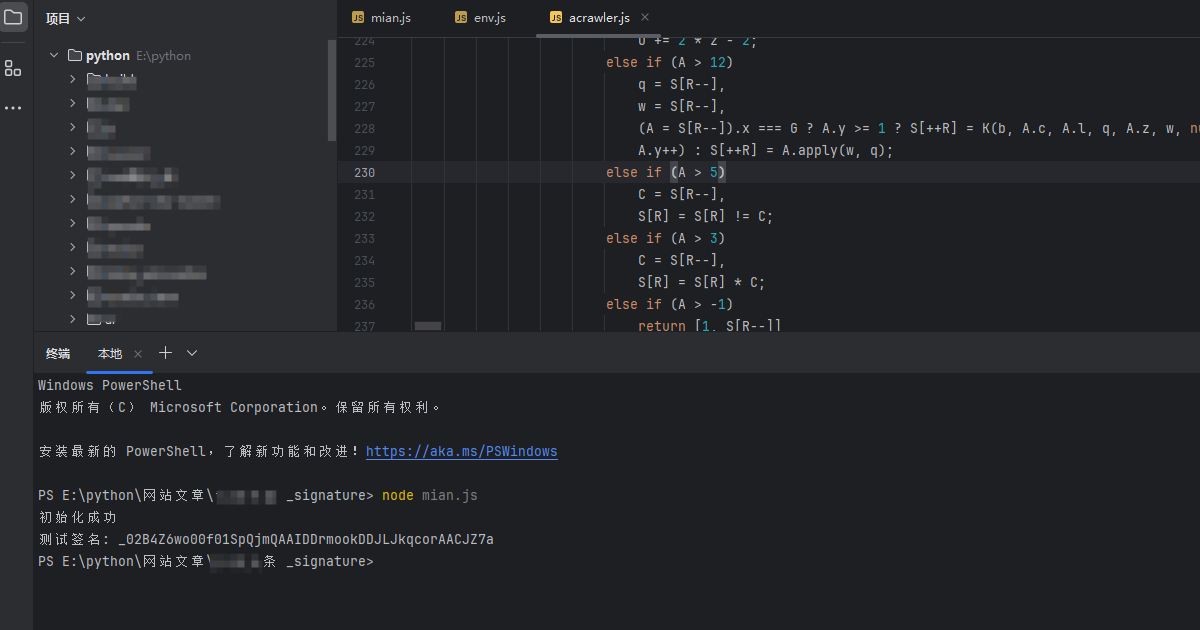

七、补全浏览器运行环境

扣出来的代码严重依赖浏览器环境(如window、document、navigator等)。我们需要在Node.js中,通过一个env.js文件高度模拟这些环境,这就是所谓的”补环境”。

我们使用jsdom这个库来模拟浏览器环境:

const jsdom = require("jsdom");

const { JSDOM } = jsdom;

const dom = new JSDOM(`<!DOCTYPE html><html lang="cn"><head></head><body></body></html>`);

window = global;

document = dom.window.document;

window.navigator = dom.window.navigator;

window.location = dom.window.location;

window.screen = dom.window.screen;八、本地运行验证结果

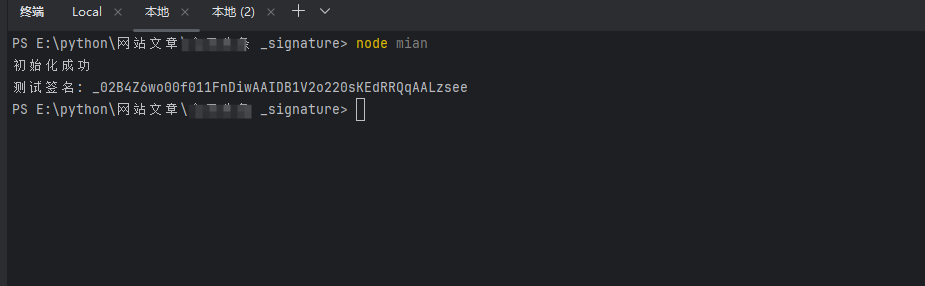

环境补好后,我们编写主文件来调用它:

require('./env')

require('./acrawler')

if (window.byted_acrawler) {

window.byted_acrawler.init({aid: 24, dfp: true});

console.log('初始化成功');

} else {

console.log('byted_acrawler 仍未创建,可能需要更多环境属性');

}

e = {url:'填写需要加密_signature参数的链接'};

// 测试

console.log('测试签名:', window.byted_acrawler.sign(e));运行node main.js,成功在本地生成了_signature!

注意:生成的字符串可能比浏览器端的短,这通常是因为缺少一些环境参数(如Cookie、User-Agent等),但这并不影响我们理解其核心原理和生成逻辑。

九、常见问题与解答(FAQ)

Q1: 为什么我搜索_signature找不到结果?

A: 不同版本的头条网站可能使用不同的JS文件命名方式,建议尝试多种搜索关键词,如”signature”、”acrawler”或”sign”等。

Q2: 补环境后运行报错怎么办?

A: 根据报错信息逐个补全缺失的环境变量,常见的需要补全的对象包括:location、screen、navigator、document等。

Q3: 本地生成的_signature为什么比浏览器端的短?

A: 这是因为缺少一些动态环境参数,如Cookie、User-Agent、设备信息等。完整还原需要补全所有这些参数。

Q4: 如何获取完整的acrawler.js文件?

A: 可以在Network面板中搜索”acrawler”关键词,找到对应的JS文件并复制完整代码到本地。

十、逆向方法论总结

至此,某头条签名逆向三部曲宣告完结。回顾整个历程,从a_bogus到msToken,再到最复杂的_signature,每一次逆向都是一次对耐心、技术和思维的综合考验。

我们总结出的”抓包 → 搜索 → 断点 → 调试 → 扣码 → 补环境“方法论,是应对各种前端加密的通用钥匙。希望本系列文章不仅能为您提供具体问题的解决方案,更能带来一种破解难题的思维模式。

9. 获取完整课件

👉获取完整代码课件:https://pan.baidu.com/s/1a30ZVnD4BraC0IHInSK4Uw?pwd=s2qm

🔔后续代码持续更新,欢迎关注公众号【孤狼网络科技】

下期预览

以上就是本次 “_signature签名破解” 实战的全部内容。希望本篇JS逆向教程对您有所帮助。林石工作室下期将为您带来《JS逆向解密教程1:某吧用户关注功能jt参数分析与解密》的解析,感谢关注。

Pingback: au888