兄弟们,继上次我们成功破解了《JS逆向解密教程1:某吧用户关注功能jt参数分析与解密》后,今天我们来挑战贴吧另一个核心功能——发帖/回复接口的加密参数_BSK!这个参数是提交帖子内容时的关键验证参数,位于接口 /f/commit/post/add 的请求体中。掌握了它的生成方式,就能实现API自动化发帖回帖。本章将完整分享_BSK参数的JS逆向解密全过程。

本文目录

- 数据抓包:锁定发帖接口与_BSK参数

- 全局搜索:定位_BSK的生成位置

- 逻辑分析:理解加密调用链

- 关键参数:tbs的获取方法

- 代码扣取:理解加密函数结构

- 环境补全:Node.js环境模拟

- _BSK参数破解:验证加密结果

- 常见问题与解决方案

- 获取完整课件

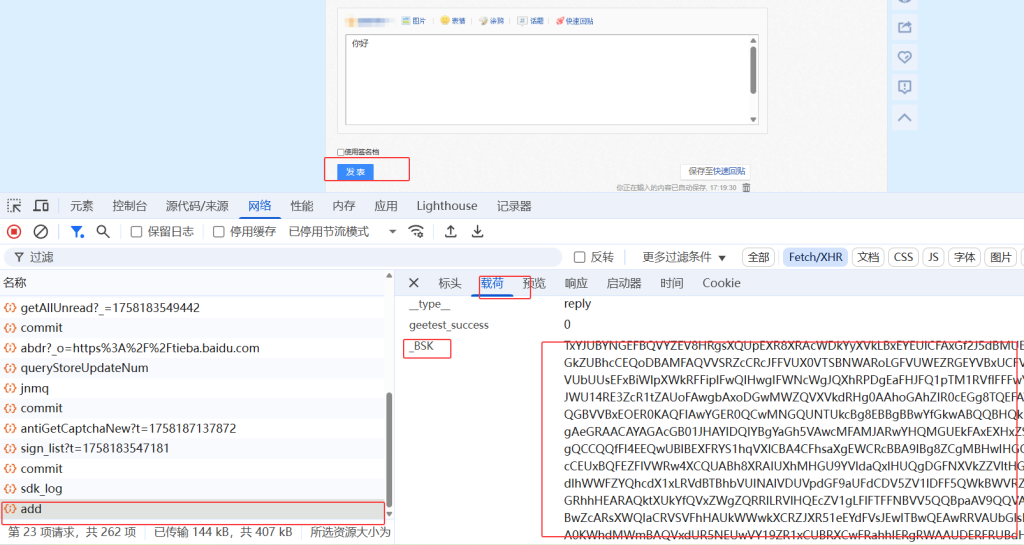

1. 数据抓包:锁定发帖接口与_BSK参数

打开浏览器开发者工具(F12),切换到Network面板并勾选”Preserve log”。在贴吧中回复任意帖子,观察网络请求。这是数据抓包实战的第一步。

很快就能发现目标接口:/f/commit/post/add,其Form Data中包含我们要破解的_BSK参数。

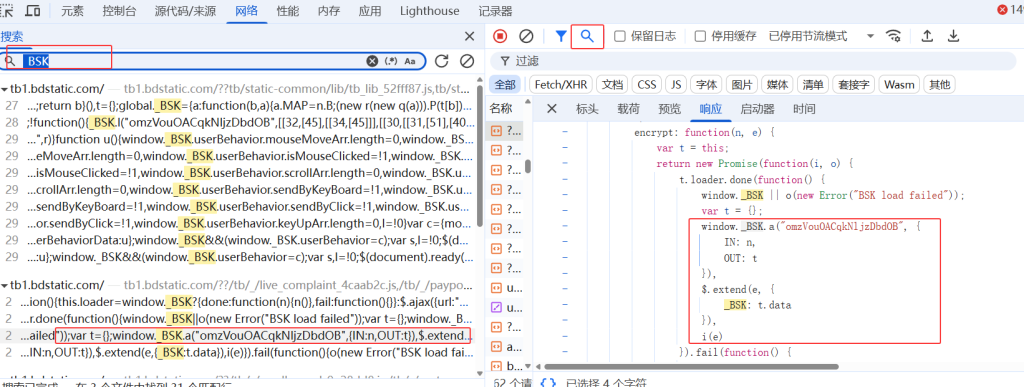

2. 关键步骤:全局搜索定位_BSK的生成位置

在Sources面板使用Ctrl+Shift+F全局搜索_BSK,会发现大量结果。需要寻找的是参数赋值的地方,而不是变量声明。

通过搜索_BSK= 或_BSK:(对象属性)找到关键代码:

window._BSK.a("omzVouOACqkNljzDbdOB", {

IN: n,

OUT: t

}),

$.extend(e, {

_BSK: t.data

}),这里清晰显示了_BSK的生成流程:调用window._BSK.a()函数,结果赋值给t.data,最终作为_BSK参数。

3. 逻辑分析:理解加密调用链

分析上面的代码,加密逻辑分为两步:

// 1. 调用加密核心函数

var result = window._BSK.a("固定key", {

IN: 输入参数,

OUT: 输出对象

});

// 2. 提取结果

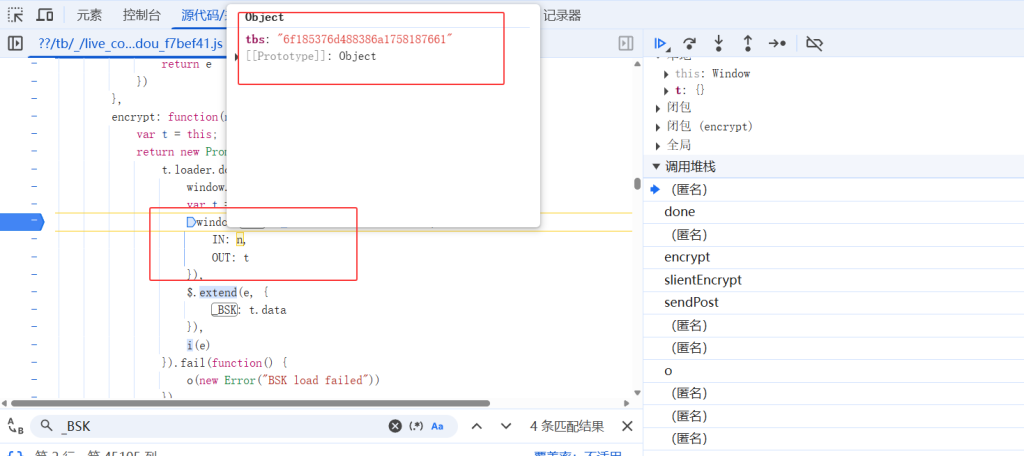

var _BSK = 输出对象.data;通过断点调试,发现输入参数n包含关键的tbs字段:

n = { "tbs": "6f185376d488386a1758187661" }4. 关键参数:tbs的获取方法

tbs是贴吧的基础验证参数,获取方法很简单:

- 在页面中右击 → 查看网页源代码

- Ctrl+F搜索

tbs - 找到类似代码:

<script>

var PageData = {

'tbs': "f63afd0d5743c88b1758182887",

'fid': 123456,

// ...其他数据

};

</script>也可以在控制台直接输入 tbs 或 PageData.tbs 获取值。

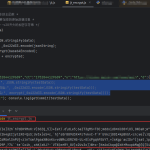

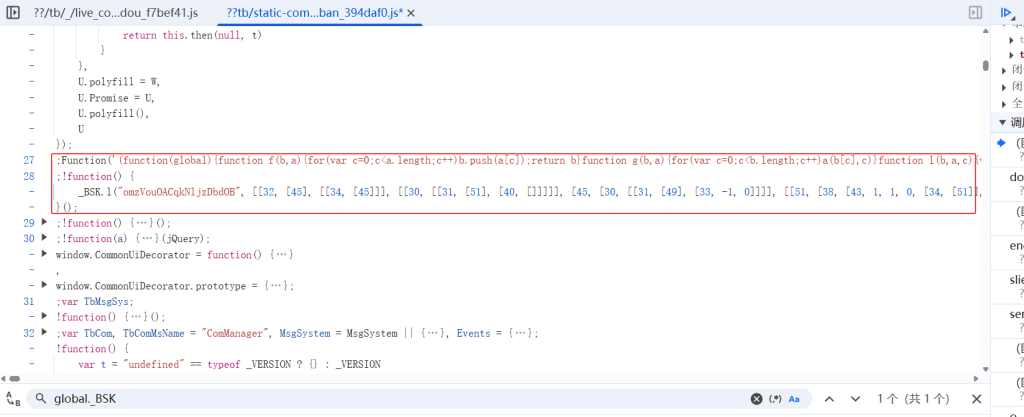

5. 代码扣取:理解加密函数结构

现在需要找到window._BSK.a的定义。搜索global._BSK(因为global在浏览器中就是window),找到类似代码:

;Function('(function(global){

// 大量压缩代码...

function f(b,a){...}

// 核心定义↓

global._BSK = {a: function(b,a){...}}

// 更多代码...

}');

;!function() {

_BSK.l("omzVouOACqkNljzDbdOB", [[32, [45], [...]])

}();因此我们只需要把上图红色框的,俩段代码扣下来就行了。

为什么要关注这两段代码?

- 第一段:使用Function构造函数动态执行代码,其中包含

global._BSK = {a: function(){...}}的定义,这就是加密核心 - 第二段:立即执行函数,调用

_BSK.l()进行初始化,传入固定key和配置参数

扣取代码时采用最小化原则:只取核心函数及其直接依赖:

// _BSK.js - 核心加密函数

global._BSK = {

a: function(b, a) {

// 加密逻辑,可能调用其他函数

var result = internalFunc(b, a.IN);

a.OUT.data = result;

return result;

}

}

// 内部依赖函数

function internalFunc(param1, param2) {

// 具体计算逻辑

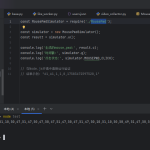

}6. 环境补全:Node.js环境模拟

_BSK加密文件

由于_BSK加密核心代码太长,就不在网站上发了,你们可以在后面下载课件 也可以直接扣下来

浏览器代码在Node.js环境中运行需要补全环境:

// env.js - 环境补全

global.window = global;

global.document = {};

window.navigator = {};

window.location = {href: ''};

window.screen = {};

// 加密函数会被扣取的代码覆盖

global._BSK = {};主调用文件:

// main.js

require('./env');

require('./js/_BSK'); // 扣取的加密代码

function getBsk(tbs) {

var output = {};

// 调用加密函数,固定key不变

window._BSK.a("omzVouOACqkNljzDbdOB", {

IN: {tbs: tbs},

OUT: output

});

return output.data;

}

// 使用真实tbs测试

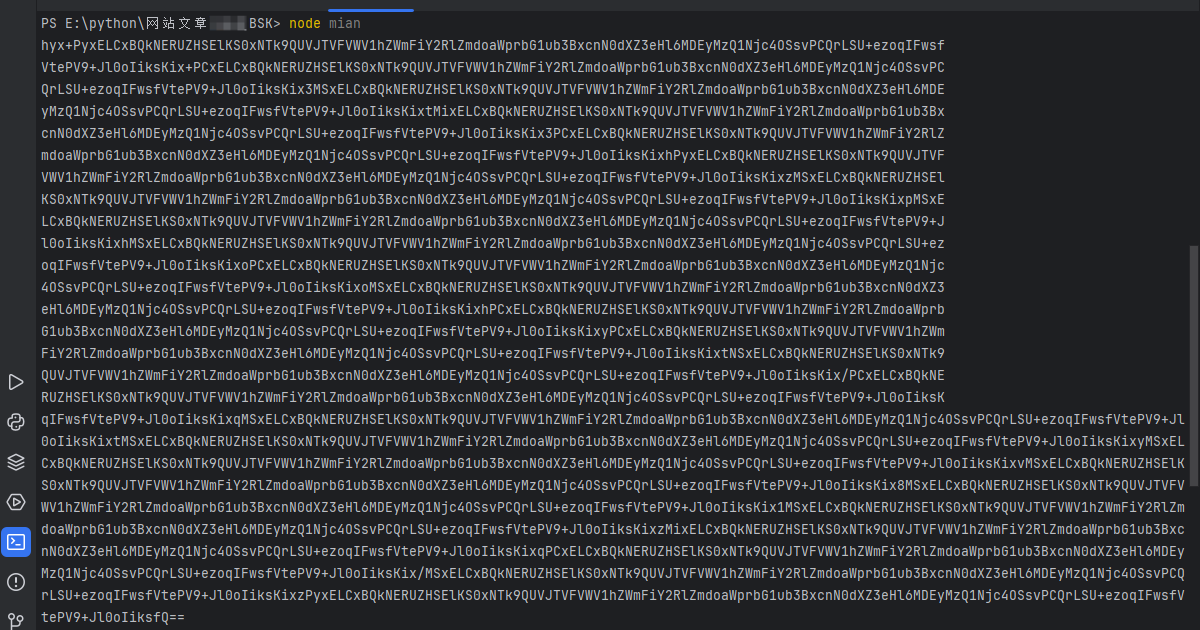

console.log(getBsk("6f185376d488386a1758187661"));7. _BSK参数破解:验证加密结果

运行 node main.js,成功输出_BSK值:

验证方法:与浏览器抓包中的_BSK值对比,或直接用于接口请求测试。

8. 常见问题与解决方案

- Q:代码报错 XXX is not defined

A:缺少环境变量,在env.js中补全对应对象 - Q:生成的_BSK不正确

A:检查tbs值是否最新,加密代码是否扣取完整 - Q:初始化代码是否必要?

A:如果核心函数运行失败,可能需要补上_BSK.l()的初始化逻辑

9. 获取完整课件

👉获取完整代码课件:https://pan.baidu.com/s/1VXLZmAtwjFNmtwYKs5tmcQ?pwd=c4fg

🔔后续代码持续更新,欢迎关注公众号【孤狼网络科技】

总结

本文详细讲解了贴吧_BSK参数的解密过程,重点在于:

- 通过数据抓包实战定位加密位置

- 理解两级代码结构(定义+初始化)

- 最小化扣取代码原则

- Node.js环境补全技巧

下期预览

下期预览

以上就是本次 “_BSK参数破解” 实战的全部内容。希望本篇JS逆向教程对您有所帮助。林石工作室下期将为您带来《JS逆向解密教程3:某吧mouse_pwd鼠标轨迹加密算法完整解析》的解析,感谢关注。