学了三节课的Chrome抓包理论,是时候来点真刀真枪的JS逆向实战了!今天带你攻破某鱼的签名加密,体验逆向工程的快感!当你看到自己成功在本地复现加密算法时,那种成就感绝对让你热血沸腾!

本文目录

- 1. 锁定目标:发现神秘的数字指纹

- 2. 顺藤摸瓜:精准搜索找到关键线索

- 3. 设下埋伏:在加密现场按下暂停键

- 4. 人赃俱获:控制台验证加密逻辑

- 5. 深入虎穴:扣取完整的加密代码

- 6. 终极验证:本地完美复现算法

- 7. 避坑指南:你可能遇到的问题

- 8. 总结:从理论到实战的完美跨越

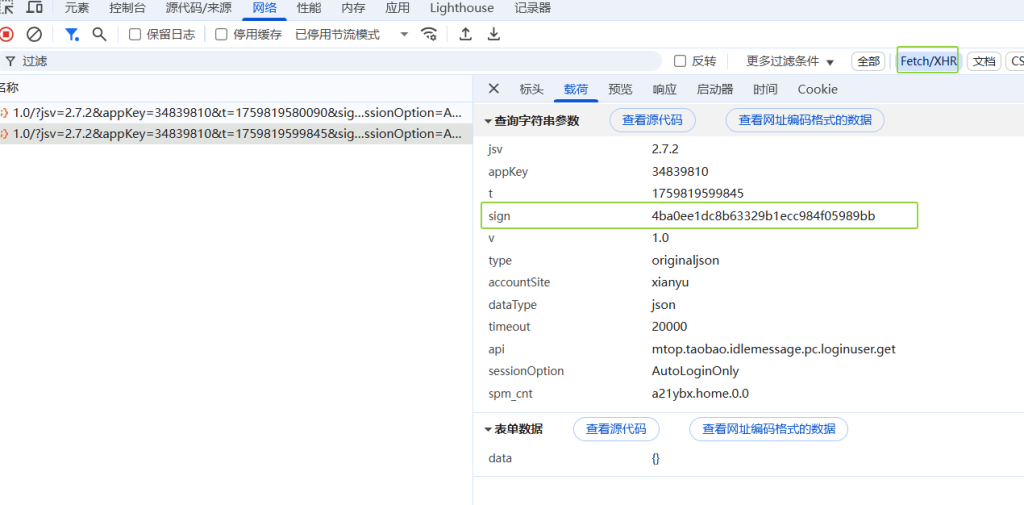

1. 锁定目标:发现神秘的数字指纹

打开某鱼首页,悠闲地向下滚动鼠标,眼睛紧盯着Network面板。突然,一个接口请求跳了出来:

/h5/mtop.taobao.idlehome.home.webpc.feed/1.0仔细一看,请求参数里藏着一个sign=daa538ea6b45dd16df1278313ce1e66e。就是它!这个看似随机的字符串,就是服务器验证请求合法性的”数字指纹”,这是我们前端加密破解的首要目标。

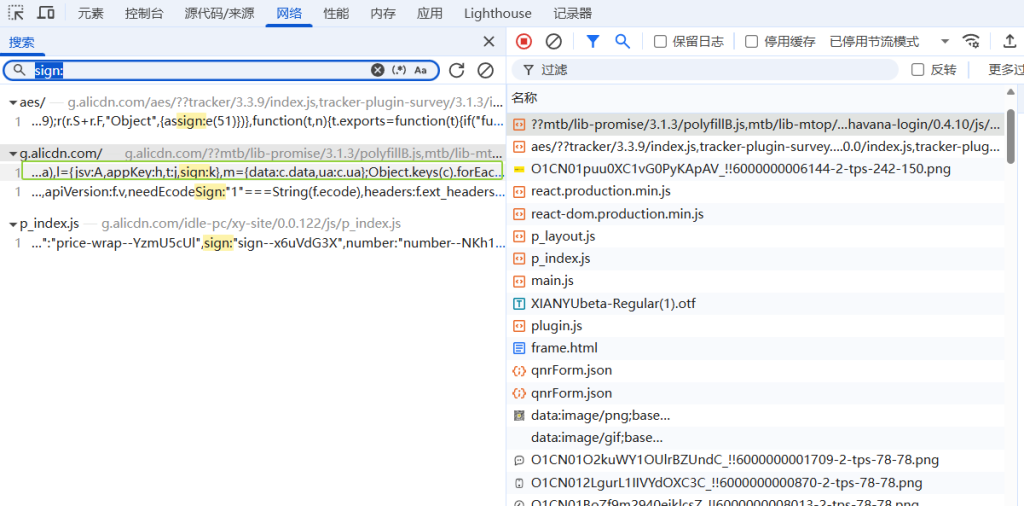

2. 顺藤摸瓜:精准搜索找到关键线索

按照惯例,先在源代码里搜索sign,结果出来了整整86条!这要找到什么时候?

别急,技巧来了!改用sign:搜索(注意包含冒号),瞬间过滤到只剩3条结果。其中sign: k这条格外显眼——这明显是在给sign赋值!通过这样的sign参数分析,我们快速定位到了关键代码。

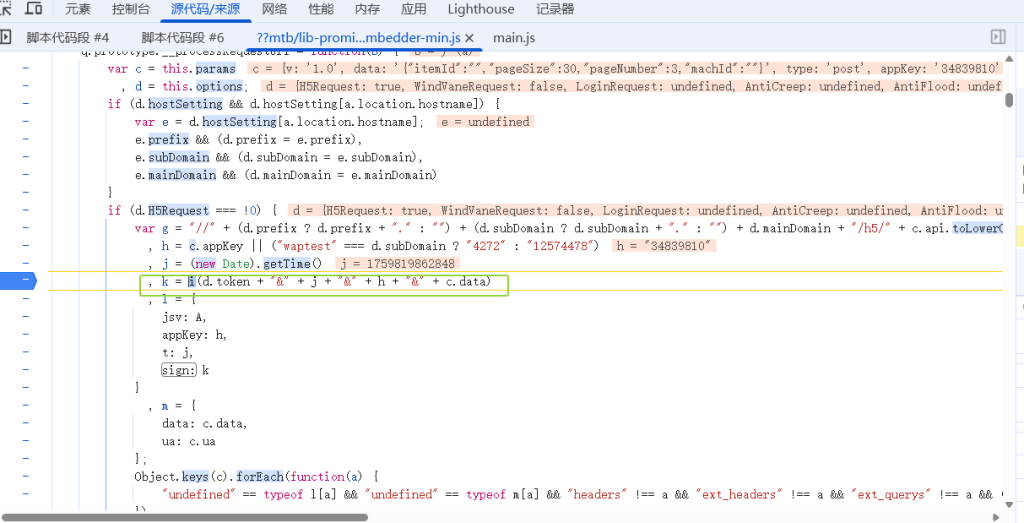

3. 设下埋伏:在加密现场按下暂停键

点击搜索结果,我们找到了关键证据:

if (d.H5Request === !0) {

// ... 一些URL拼接逻辑

, k = i(d.token + "&" + j + "&" + h + "&" + c.data) // 就是这行!

, l = {

jsv: A,

appKey: h,

t: j,

sign: k // 看这里!sign的值来自k

}真相大白了!sign的值来自变量k,而k是函数i()的执行结果。我们在k = i(...)这行设下断点,准备人赃俱获!这是本次JS逆向实战的核心环节。

4. 人赃俱获:控制台验证加密逻辑

设置好断点后,轻轻滚动页面——“咔!”代码执行应声而停!整个浏览器的时间都被我们冻结了。

是骡子是马,拉出来遛遛。在控制台输入:

> i(d.token + "&" + j + "&" + h + "&" + c.data)

"daa538ea6b45dd16df1278313ce1e66e" // 和请求中的sign一模一样!再确认一下输入参数:

> d.token + "&" + j + "&" + h + "&" + c.data

"5efacbdc6aae13d2c93d561a56f13e79&1759816145965&34839810&{}"完美!我们找到了完整的加密逻辑!

5. 深入虎穴:扣取完整的加密代码

现在进入最刺激的环节——扣代码!点击”Step into”进入i函数内部,发现这是一个经典的MD5算法实现。

扣代码三步走:

- 在源代码面板找到

i函数的完整定义 - 检查它依赖哪些辅助函数(这个MD5实现用了

b、c等函数) - 把整个算法实现完整复制出来

// 这是扣取下来的完整MD5算法

function i(a) {

function b(a, b) {

return a << b | a >>> 32 - b

}

function c(a, b) {

var c, d, e, f, g;

// ... 复杂的位运算

}

// ... 完整的MD5实现(约150行代码)

return ... // 返回最终的hash值

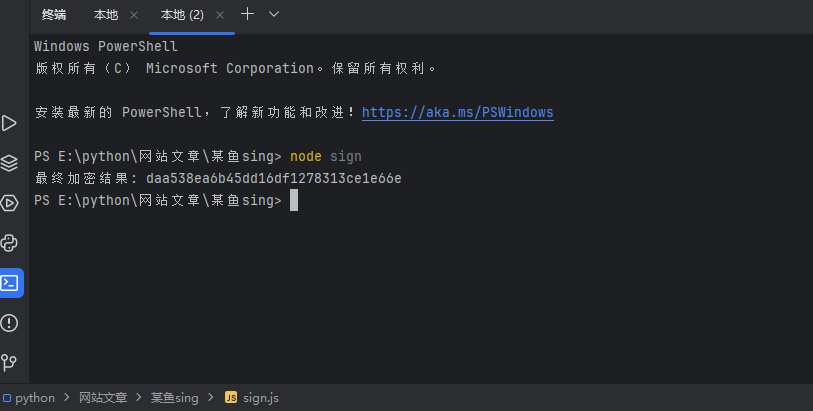

}6. 终极验证:本地完美复现算法

创建sign.js文件,把扣取的代码粘贴进去,然后加入我们的测试代码:

// 这里粘贴完整的MD5算法实现(就是上面扣取的i函数)

// 测试代码

var testParams = '5efacbdc6aae13d2c93d561a56f13e79&1759816145965&34839810&{}';

console.log('输入参数:', testParams);

var result = i(testParams);

console.log('本地计算sign:', result);

console.log('预期sign:', 'daa538ea6b45dd16df1278313ce1e66e');

if (result === 'daa538ea6b45dd16df1278313ce1e66e') {

console.log('🎉 太棒了!本地加密成功!');

} else {

console.log('❌ 加密失败,需要检查代码');

}在终端中激动地运行:

node sign.js当看到输出结果时,你会忍不住欢呼:

输入参数: 5efacbdc6aae13d2c93d561a56f13e79&1759816145965&34839810&{}

本地计算sign: daa538ea6b45dd16df1278313ce1e66e

预期sign: daa538ea6b45dd16df1278313ce1e66e

🎉 太棒了!本地加密成功!

至此,我们成功完成了从发现加密参数到本地复现的完整逆向过程!

7. 避坑指南:你可能遇到的问题

❓ 问:扣代码后运行报”某某变量未定义”?

💡 答:这说明加密函数依赖了外部变量。解决方法:在浏览器断点处查看该变量的值,直接硬编码到本地代码中。

❓ 问:怎么确保扣取的代码完整无误?

💡 答:用多组数据测试!在浏览器里换几个不同的参数,分别记录输入输出,然后在本地用同样的输入测试,看结果是否一致。

❓ 问:断点命中后控制台显示undefined?

💡 答:检查是否在正确的作用域。有时候需要点击调用堆栈中不同的帧来切换作用域。

8. 总结:从理论到实战的完美跨越

回顾这次精彩的逆向之旅,我们完成了:

- ✅ 精准定位 – 从海量请求中找到目标接口

- ✅ 巧妙搜索 – 用

sign:快速定位关键代码 - ✅ 断点拦截 – 在加密瞬间按下暂停键

- ✅ 现场验证 – 控制台确认加密逻辑

- ✅ 完整扣取 – 获取MD5算法完整实现

- ✅ 本地复现 – 在Node.js中完美重现场景

看到这里,你是不是也手痒了?快去选择一个目标网站,重复这个过程吧!当你成功的那一刻,你会真正理解什么叫做”逆向工程的魅力”!

下篇预告:下一篇《某茄小说a_bogus参数逆向实战:bdms.js加密算法分析与还原》中,我们将直击某茄小说排行榜接口,通过数据抓包实战,完整解析a_bogus参数逆向与bdms.js加密算法还原过程,并提供可落地的代码方案。

动手任务:找一个你感兴趣的网站,用今天的方法尝试逆向一个加密参数。遇到问题?欢迎在评论区分享你的实战经历!