引言

近期在进行 “ a_bogus参数逆向” 研究,在爬取某头条数据时,其请求参数中的 a_bogus 成为了一个关键障碍,频繁触发403反爬响应。针对这一加密参数,本文将完整呈现 a_bogus参数逆向与 分析的全流程,为同行提供一个详尽的JS逆向实战案例。

从怎么抓包定位,到如何在巨复杂的代码里扣出核心逻辑,再到最后怎么补环境在本地跑通,我都会毫无保留地讲清楚。这篇文章不光是为了解决 “a_bogus算法”,更是想和大家交流一下破解这类签名算法的通用思路。如果你也搞定了,记得回来评论区分享你的心得啊!

本文目录

- 1. 抓包,锁定目标参数

- 2. 初步观察与猜想

- 3. 加密参数搜索大法

- 4. XHR断点拦截定位法

- 5. 堆栈分析,找寻a_bogus赋值点

- 6. 扣代码

- 7. 补环境

- 8. 运行结果

- 9. 常见问题与解决方案(FAQ)

- 10. 获取课件

1. 抓包,锁定目标参数

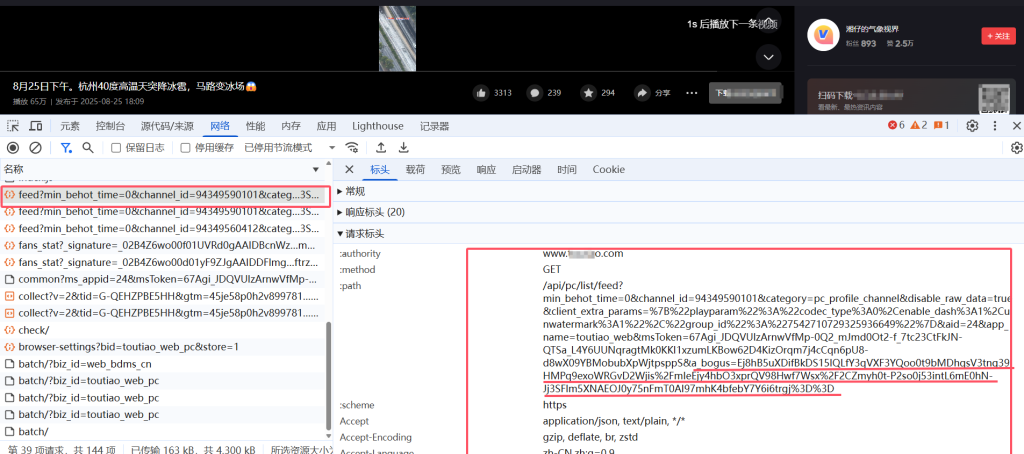

首先,我们打开某头条网站,随便点开一个推荐视频。接着打开谷歌浏览器的 Web调试工具(F12) 并切换到 Network(网络) 面板进行 数据抓包。

刷新一下视频播放界面,会在网络请求列表中看到一个路径为 /api/pc/list/feed 的数据请求。我们以这个接口为例,当然你也可以选择其他接口,原理是相同的。

如下图所示,在红色标注的请求链接(URL)中,就包含了我们要找的 a_bogus 参数。

注:如果对抓包操作不熟悉,可以查看之前的教程《数据抓包实战》。

2 初步观察与猜想

经过多次抓包对比,我们发现 a_bogus 这个参数每次请求都会改变。如果你复制当前的完整请求链接,在同一个浏览器中可以直接打开访问。但一旦换一个浏览器打开,请求就会失败并返回一片空白。

这说明,a_bogus 参数的加密过程,很可能使用了与浏览器环境相关的信息(如版本、User-Agent等)作为加密因子之一。

既然要想破解 a_bogus算法 ,那么我们的核心目标就是:找到浏览器中生成 a_bogus参数的加密代码,并分析出其加密算法,最终还原出加密函数。

3. 加密参数搜索大法

首先,最直接的方法是在源代码中搜索 a_bogus 这个关键词,看看有没有在JS文件中直接明文出现。

然而,一番搜索后我们发现,并没有找到与 a_bogus 参数直接相关的JS文件。这说明了什么?说明 a_bogus 这个参数名在代码中很可能被混淆了,在加密赋值时使用的是另一个变量名

4. XHR断点拦截定位法

既然关键词搜不到,我们就换个思路——“守株待兔”。

我们在 Sources(源代码) 面板中,添加一个 XHR/提取断点。断点的值就设置为我们要拦截的接口路径:/api/pc/list/feed。

添加好断点后,刷新页面。此时,浏览器在即将发送 /api/pc/list/feed 这个请求之前,代码执行就会自动暂停,正好断在了 r.apply(this, n) 这个地方。

5. 堆栈分析,找寻a_bogus赋值点

代码暂停后,我们的“破案”工作就开始了:

- 观察作用域(Scope):展开右侧的Scope面板,或者将鼠标悬停在函数及参数上,查看当前的变量值。重点看有没有已经生成好的完整URL请求链接,以及链接里是否已经包含了有值的

a_bogus参数。 - 回溯调用堆栈(Call Stack):如果发现了带有

a_bogus的链接,就说明加密已经完成。这时,我们需要在 Call Stack 面板中,从上往下逐个点击之前的函数栈,每点击一个,就再次检查作用域中的链接。 - 定位加密时刻:当我们回溯到某个函数栈时,突然发现链接里的

a_bogus参数消失或变成了空值,那么恭喜你!a_bogus的生成代码,就在当前栈和上一个栈之间的某个地方!

确认大概位置后,就需要极大的耐心,通过 F10(单步跳过) 和 F11(单步进入) 慢慢调试,观察参数的变化。也可以使用“插桩”( console.log ) 的方式打印关键变量。这是一个非常细致和枯燥的过程。

(如果觉得调试过程过于复杂,可以直接查看文章末尾获取完整代码课件)

经过反复调试,我们最终将目标锁定在了 d = s.apply(b, u) 这行代码上。通过在控制台手动执行 s.apply(b, u),可以验证其输出结果正是我们需要的 a_bogus 值。其中,参数 b 为 null,而参数 u 就是需要加密的原始数据。

确定是 s.apply(b, u) 后,我们按 F11 步入这个函数,最终发现 s 指向了一个复杂的匿名函数 u。这个函数 u,就是我们要找的加密函数本体!

关键代码结构如下:

javascript

(u = function e() { // ... 复杂的加密逻辑 ... })._v = [s, o, v], u._u = e, p[++l] = u

为了能方便地调用这个函数,我们可以在代码中定义一个全局变量来捕获它。例如,在 u._u = e 这行之后,添加一行代码:window.task = u。这样,我们就将加密函数暴露到了全局对象 window 上,方便后续调用。

6. js逆向解密扣代码

现在,我们已经知道了 a_bogus 的整个加密过程都在这个 u 函数中。下一步,就是把它所在的整个 bdms.js JS文件完整地拷贝到本地。

7.补环境

扣出来的JS文件无法直接在Node.js环境中运行,因为它依赖浏览器的特有环境(如 window, navigator, document 等)。我们需要为它模拟一个“浏览器”。

我们的项目需要三个文件:

bdms.js:扣出来的原始加密文件。env.js:环境补全文件,用于模拟浏览器环境。main.js:主入口文件,用于调用加密函数并输出结果。

首先,修改 bdms.js:

在我们之前找到的位置(u._u = e 后面),添加那行关键的代码:window.task = u。这样修改就完成了。

其次,创建 env.js(环境补全代码):

javascript

// ==================== 环境补全代码 ==================== // 目的:模拟浏览器环境,让原本在浏览器中运行的代码能在Node.js中运行 window = global; // 将window指向Node.js的全局对象 // 以下删除Node.js特有对象,防止被检测到非浏览器环境 delete global; delete Buffer; // 模拟浏览器API对象,防止相关代码报错 XMLHttpRequest = function(){}; window.requestAnimationFrame = function(){}; // 模拟浏览器navigator和screen对象 navigator = {}; screen = { availHeight: 1032, availLeft: 0, availTop: 0, availWidth: 1920, colorDepth: 24, height: 1080, }; // 模拟document对象 document = {};

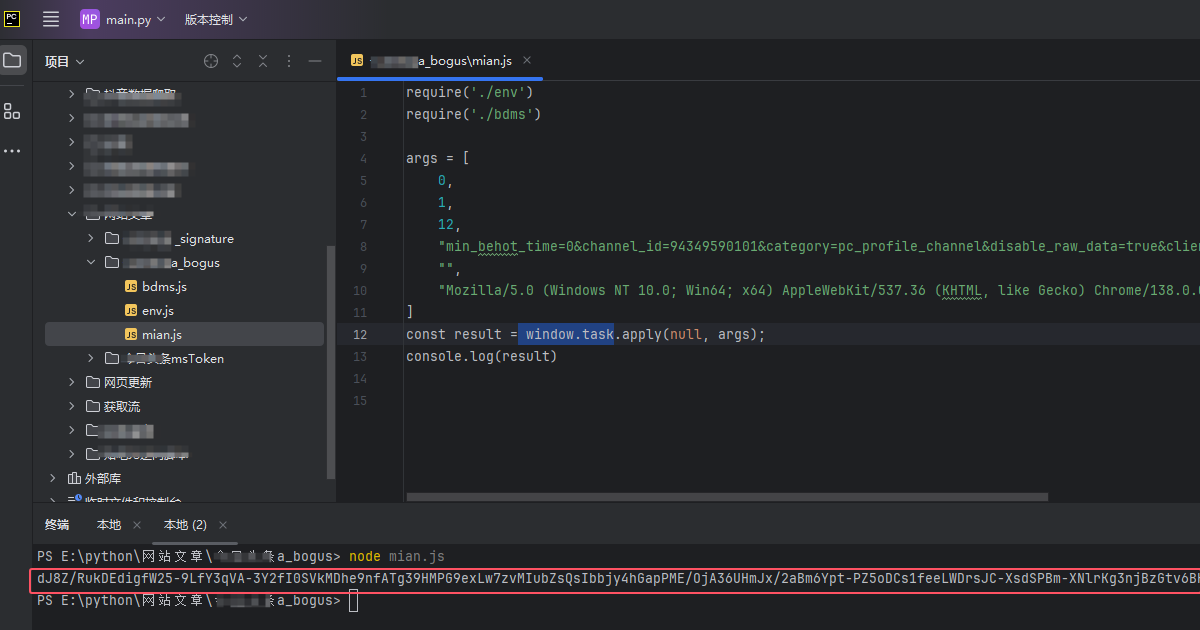

最后,创建 main.js(主入口文件):

javascript

// ==================== 主执行流程 ==================== // 1. 加载环境补全文件和加密文件 require('./env'); require('./bdms'); // 此文件内部已将加密函数赋值给 window.task // 2. 准备调用参数 - 模拟原始请求数据 // 注意:这些参数需要根据你的实际请求自行替换 const args = [ 0, 1, 12, "min_behot_time=0&channel_id=94349590101&category=pc_profile_channel&disable_raw_data=true&client_extra_params=%7B%22playparam%22%3A%22codec_type%3A0%2Cenable_dash%3A1%2Cunwatermark%3A1%22%2C%22group_id%22%3A%227540680689239523382%22%7D&aid=24&app_name=toutiao_web&msToken=...", // lengthy query string "", "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/138.0.0.0 Safari/537.36" // User-Agent ]; // 3. 调用全局任务函数,执行加密逻辑 const result = window.task.apply(null, args); // 4. 输出生成的a_bogus参数 console.log("生成的 a_bogus 为:", result);

8.运行结果

在终端中,使用命令 node main.js 运行程序。如果一切顺利,你将看到成功生成了 a_bogus 参数的值!

9. 常见问题与解决方案(FAQ)

Q1: 环境补全后运行还是报错?

A: 通常是环境补得不够彻底。请检查控制台报错信息,大概率是缺少了某个浏览器特有的对象或属性,需要你在env.js 中继续模拟。

Q2: 生成的a_bogus参数无效?

A: 99%的原因是你的请求参数(args)与浏览器不完全一致。请仔细比对抓包数据,尤其是URL、时间戳、User-Agent等关键参数。

Q3: 扣出来的代码在Nodejs中运行速度很慢?

A: 这是正常现象,JS代码在Nodejs中解释执行肯定比浏览器慢。可以考虑优化代码逻辑,或者尝试使用V8引擎的绑定库来提高性能。

Q4: 过段时间方法失效了怎么办?

A: 这是常态。对方更新加密算法后,需要重新分析新的加密逻辑。但本文提供的抓包→断点→调试→扣码→补环境的方法论是通用的,依然可以指导你快速分析新版本。

10.获取课件

👉获取完整代码课件:https://pan.baidu.com/s/1AVwz5votVt3f6Sq0phoTeQ?pwd=7djw

🔔后续代码持续更新,欢迎关注公众号【孤狼网络科技】

下期预览

以上就是本次 a_bogus参数逆向 实战的全部内容。希望本篇JS逆向教程对您有所帮助。林石工作室下期将为您带来《JS逆向实战系列(一):某头条mstoken生成逻辑详解与扣取指南》的解析,感谢关注。