在《抓包进阶技巧实战 – 过滤与搜索快速定位目标请求》中,我们学会了用过滤和搜索在海量请求中快速定位目标。但很多同学在实际操作中都会遇到一个更深的困境:明明在Network面板里清晰地看到了像a_bogus、signature这样的加密参数,可当你满怀信心地在源代码中搜索时,却一无所获!

这种”看得见却摸不着”的无力感,正是逆向分析路上的第一道真正的门槛。当简单的搜索功能失效时,你该怎么办?

别担心,今天我要带你解锁抓包路上真正的”王牌技能”——断点调试 (Breakpoint) 与 控制台分析 (Console)。这不仅是绕过前端混淆加密的”钥匙”,更是让你从被动观察者转变为主动追踪者的核心能力。接下来,你将学会如何像侦探一样,在代码执行的瞬间设下”路障”,逆向追踪,最终让加密参数的生成逻辑无所遁形!

本文目录

- 1. 困境:当搜索功能也束手无策时

- 2. 破局利器:XHR断点精准拦截

- 3. 追踪神器:调用堆栈逆向溯源

- 4. 精准锁定:条件断点的妙用

- 5. 智慧输出:日志断点的不暂停观察

- 6. 控制台魔法:实时探索与验证

- 7. 常见问题与解决方案

- 8. 总结与下篇预告

1. 困境:当搜索功能也束手无策时

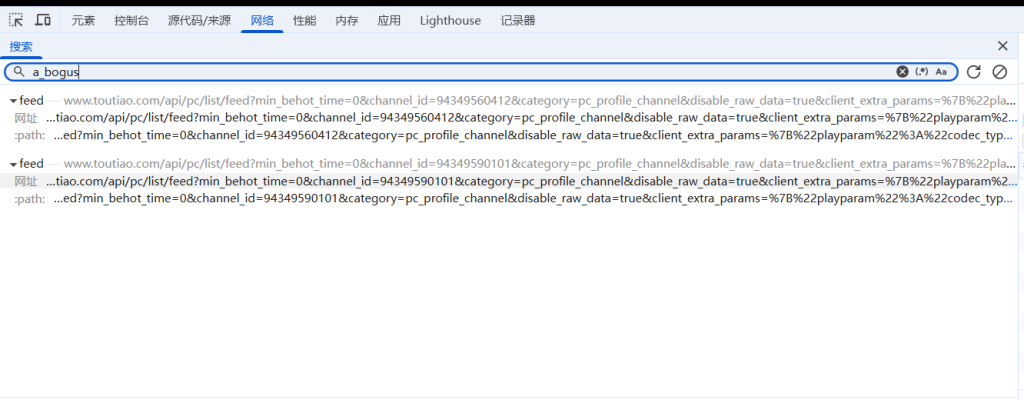

让我们回到某头条的实战场景。在分析/api/pc/list/feed接口时,我们发现了一个棘手的参数:a_bogus。

按照上节课学的方法,我们尝试在源代码中搜索a_bogus,结果却让人失望——什么都没有找到!这是因为很多现代网站采用动态生成的方式,加密参数在代码中根本没有明显的赋值痕迹。

这时候,很多同学就会陷入困境。但别急,真正的”侦探工作”才刚刚开始!

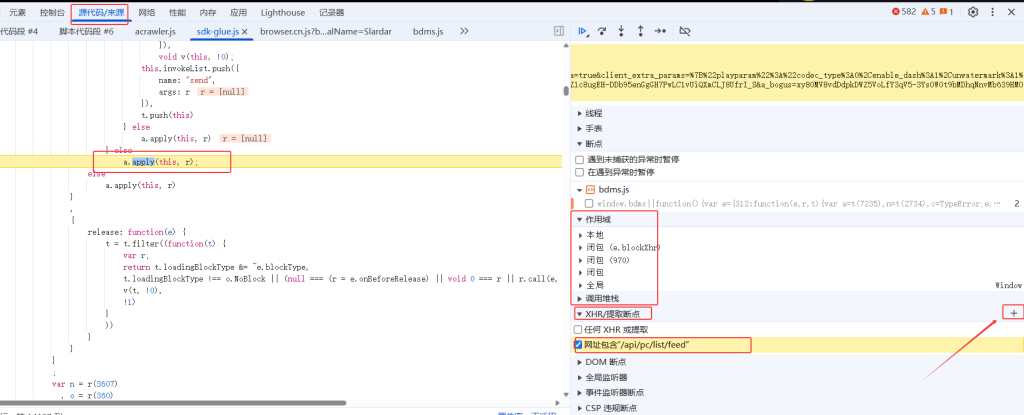

2. 破局利器:XHR断点精准拦截

既然找不到,我们就换个思路:在参数生成的过程中拦截它!这时,XHR断点拦截技术就成为了我们的首选方案。

操作步骤:

- 按

F12打开开发者工具,切换到源代码/来源面板 - 在右侧找到XHR/提取断点区域

- 点击

+号,输入我们要监控的接口:/api/pc/list/feed

设置完成后,刷新页面,你会看到代码执行在发送请求前自动暂停了!这时候,整个浏览器就像被按下了”暂停键”,所有状态都凝固在那一刻。

💡 小技巧:在右侧的作用域面板中,我们可以查看当前的所有变量,但此时a_bogus往往已经生成完毕了。别急,好戏还在后头!

3. 追踪神器:调用堆栈逆向溯源

既然参数已经生成,我们就需要沿着调用链往回走,找到它的出生地。这时候,调用堆栈就成了我们的”时光机”。

在调用堆栈面板中,点击上一个函数调用,代码会跳转到更早的执行位置。这样一层层往上追溯,就像在破案时沿着线索一步步往回调查。

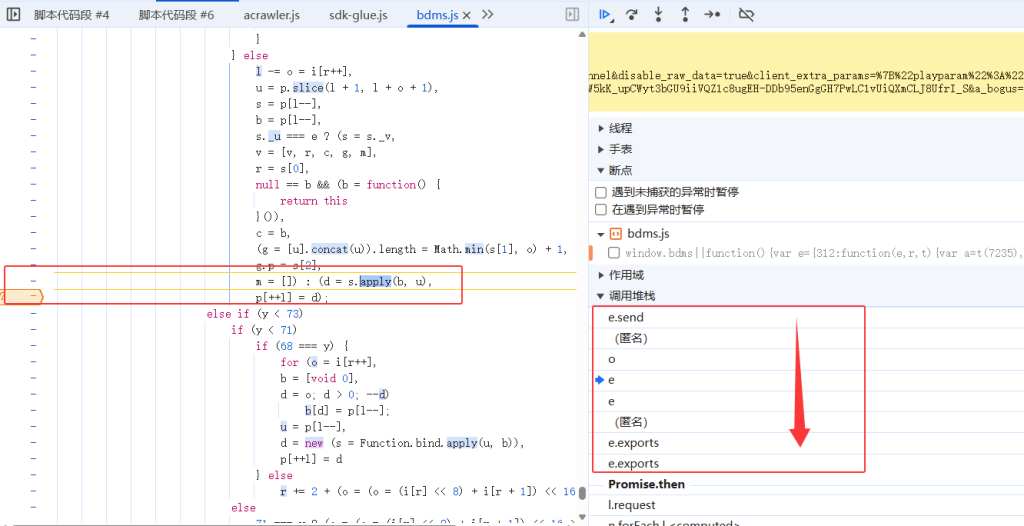

当我们追踪到类似(d = s.apply(b, u), p[++l] = d)这样的代码时,就要特别留意了——这种连续操作往往隐藏着关键逻辑!

4. 精准锁定:条件断点的妙用

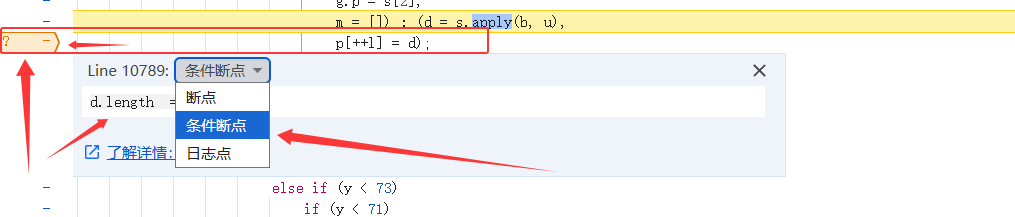

现在到了最精彩的部分!我们需要确认d = s.apply(b, u)这行代码是否真的在生成a_bogus参数。此时,高级的条件断点方法就派上了用场。

条件断点在这里发挥了巨大作用:

- 首先,我们在控制台查看请求头中

a_bogus的长度:输入'具体的a_bogus值'.length,发现是168 - 然后在

p[++l] = d这行设置条件断点,条件为:d.length == 168

刷新页面后,当代码执行到这一行且d的长度恰好为168时,程序就会自动暂停——我们成功锁定了目标!这正是条件断点调试的精髓所在:智能触发,精准打击。

5. 智慧输出:日志断点的不暂停观察

有时候,我们不想让程序暂停,只是想观察某个变量的变化过程。这时候日志断点就派上用场了。

在同样的位置设置日志断点,输入要输出的表达式(比如d),这样每次执行到这行代码时,控制台就会自动输出d的值,而不会中断程序执行。

这对于分析循环中的变量变化或者频繁调用的函数特别有用!

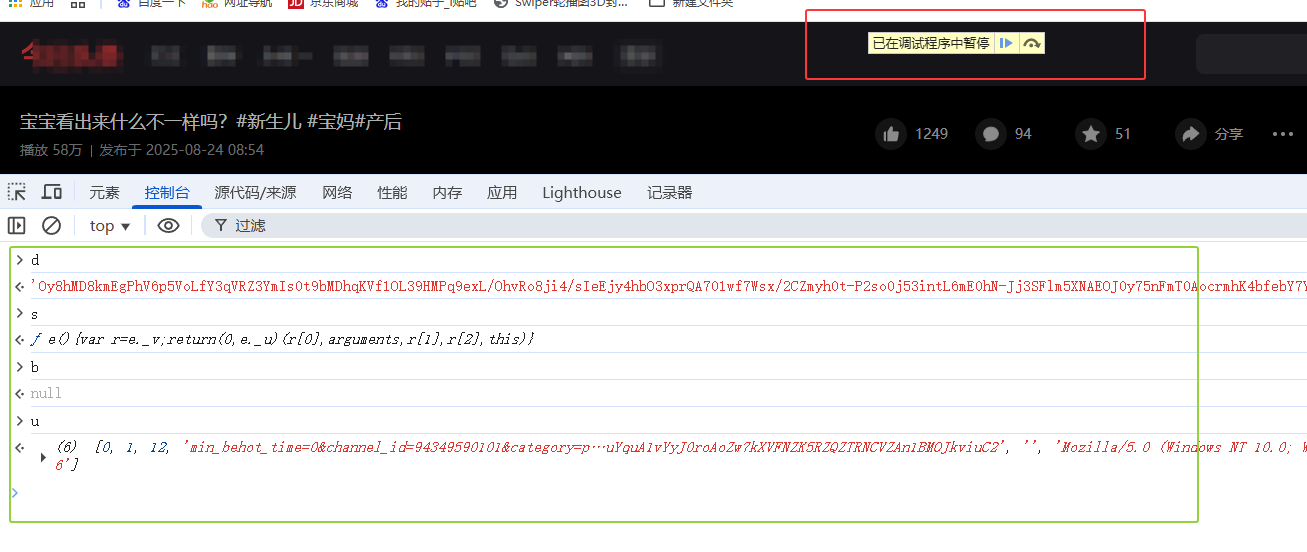

6. 控制台魔法:实时探索与验证

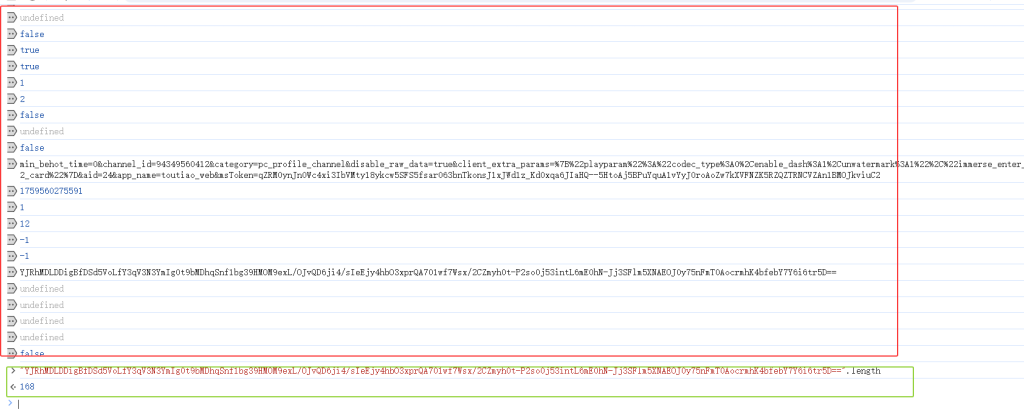

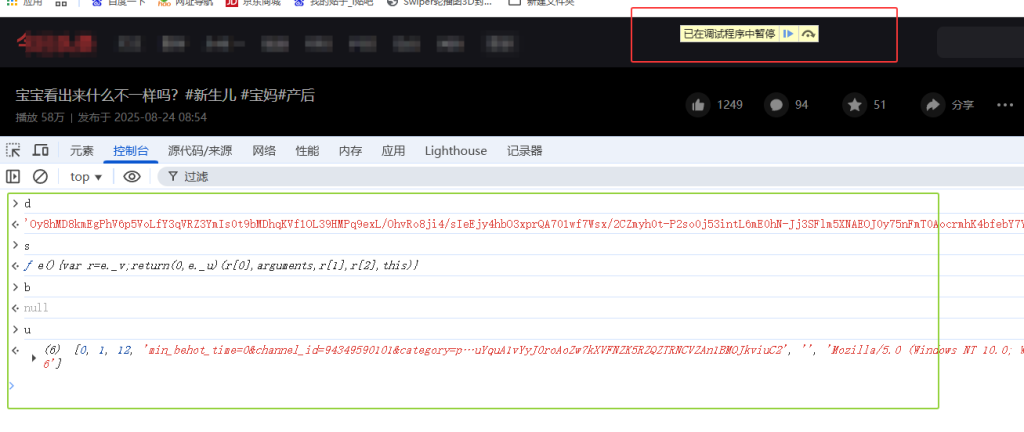

当程序在断点处暂停时,控制台就成了我们的”魔法实验室”!此时,你可以直接输入变量名来查看它们的当前值。

比如,输入u可以查看传入加密函数的参数列表,输入d可以查看生成的结果值。你甚至可以在控制台中执行JavaScript代码来验证猜想:

- 输入

d查看生成的值 - 输入

u查看输入参数 - 输入

s查看加密函数 - 输入

d === '具体的a_bogus值'进行验证 - 输入

s.toString()查看函数的完整源代码

这种实时探索的能力,让我们能够像科学家做实验一样,逐步验证每一个猜想。掌握这些控制台分析技巧,是提升逆向分析效率的关键。

💎 深度探索:控制台的进阶玩法

当你熟悉了基础操作后,控制台还能帮你做更多事情:

1. 动态修改函数逻辑

在断点暂停时,你可以重新定义函数。比如我们发现加密函数 s 有瑕疵,可以直接覆盖它:

// 备份原函数

const originalS = s;

// 定义新函数 - 这里可以植入调试代码或修复逻辑

s = function(...args) {

console.log('加密函数被调用,参数:', args);

const result = originalS.apply(this, args);

console.log('加密结果:', result);

return result;

};2. 实时调用加密函数

找到加密函数后,你可以在控制台直接调用它,观察不同输入对应的输出:

// 测试不同的参数会生成什么

s('test123');

s('hello world');

s(u[0]); // 使用实际参数测试3. 监控对象属性变化

对于复杂的对象,可以设置监控来观察特定属性的变化:

// 监控某个对象的属性变化

const targetObj = b;

const propertyName = 'someKey';

Object.defineProperty(targetObj, propertyName, {

set: function(value) {

console.trace(`属性 ${propertyName} 被设置为:`, value);

return value;

}

});4. 性能分析与调用统计

如果加密函数被频繁调用,可以添加性能监控:

let callCount = 0;

const originalFunction = s;

s = function(...args) {

callCount++;

const startTime = performance.now();

const result = originalFunction.apply(this, args);

const endTime = performance.now();

if (callCount % 10 === 0) {

console.log(`函数已被调用 ${callCount} 次,本次耗时: ${(endTime - startTime).toFixed(2)}ms`);

}

return result;

};5. 条件断点的动态调试

结合控制台与条件断点,实现更智能的调试:

// 在控制台设置调试条件

window.DEBUG = true;

// 然后在条件断点中使用:

// window.DEBUG && d.length > 100这些进阶技巧让你不仅能够观察代码执行,更能主动干预和测试,真正实现从”观察者”到”掌控者”的转变!

7. 常见问题与解决方案

问题1:设置断点后刷新页面,代码没有暂停?

解决方案:检查断点是否确实生效(在行号处显示蓝色箭头),并确认断点条件设置是否正确。对于XHR断点,确保URL路径完全匹配。

问题2:调用堆栈太复杂,不知道往哪追溯?

解决方案:优先选择文件名清晰、非第三方库的堆栈帧进行查看。寻找包含业务相关关键词的调用路径。

问题3:在控制台输入变量名显示undefined?

解决方案:确保程序确实暂停在变量所在的作用域内。可以通过查看”Scope”面板确认当前可访问的变量。

问题4:断点调试导致页面卡死或无响应?

解决方案:检查是否在循环中设置了无条件断点。可以改用条件断点或日志断点,或者使用调试工具栏的”继续执行”跳过当前断点。

问题5:找不到关键的加密函数?

解决方案:尝试在可能的加密函数名(如encrypt、sign、encode等)上设置断点,或者通过监控关键参数的赋值过程来反向定位。

8. 总结与下篇预告

通过今天的学习,你已经掌握了断点调试的核心技能:

- ✅ XHR断点拦截 – 精准拦截请求发送瞬间

- ✅ 调用堆栈 – 逆向追溯代码执行路径

- ✅ 条件断点调试 – 智能触发,精准锁定

- ✅ 日志断点 – 无干扰观察变量变化

- ✅ 控制台分析技巧 – 实时验证和分析

下篇预告:在下一篇《JS逆向实战:某鱼sign参数加密分析与本地复现》中,林石工作室将继续带你深入数据抓包实战。我们将重点讲解如何通过断点调试精准定位加密函数,以及如何扣取代码在本地复现加密算法。这套JS逆向教程的核心技能,将帮助你从被动的”抓包观察”彻底升级为主动的”代码分析与复现”,真正掌握JS逆向教程的完整技术链!

动手任务:找一个你经常访问的网站,尝试用今天学到的断点技巧追踪一个加密参数的生成过程。你发现了什么有趣的现象?欢迎在评论区分享你的探索经历!