。在《零基础入门篇 – 3步搞定网页数据抓取,新手轻松上手!》里,我们学会了打开Chrome抓包工具,也能在简单的页面上抓到几个请求看看了。但很多同学兴冲冲地跑到一个真正的网站去一试,立马就傻眼了——这请求列表刷刷地跳,根本停不下来,想找的包连影子都看不到!

别慌,这种感觉太正常了!今天这篇教程,就是你的”救星”。我们不讲空理论,就跟着我一起,在某头条的视频页面上,手把手、一步步地把那个藏着推荐视频列表的请求,从几百个乱跳的请求里”揪”出来。

本文目录

- 1. 稳住阵脚:先把”乱飞”的数据包控制住

- 2. 第一大利器:漏斗过滤,一刀切掉大部分干扰

- 3. 第二大利器:全局搜索,在请求内部”挖”出线索

- 4. 思维升级:从”找到了”到”为什么”

- 5. 避坑指南:新手常犯的几个错误

- 6. 总结与预告

1. 稳住阵脚:先把”乱飞”的数据包控制住

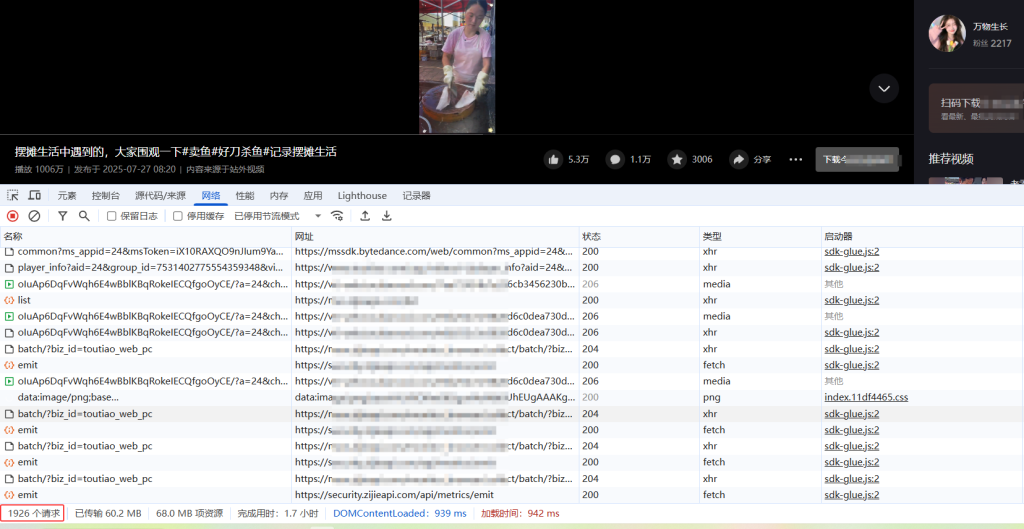

打开某头条的一个视频,按F12切换到网络面板。你是不是看到了下面这种让人头皮发麻的景象?

别急,这是因为视频在播放,会不断产生数据。咱们先来个”三连操作”稳住局面:

- 第一,暂停视频:点击视频播放器的暂停按钮,你会发现请求瞬间少了一大半!

- 第二,清空列表:点击那个

圆圈斜杠的清空按钮,把之前抓的”旧账”一笔勾销。 - 第三,重新录制:确保

红色圆点是亮着的,现在我们抓取的就是一个干净、暂停状态下的页面请求。

💡 小发现:做完这步,虽然请求少了很多,但还有几个在跳。这说明除了视频数据,网页还在后台悄悄加载别的东西。好,热身结束,现在请出我们今天的两位”主角”。

2. 第一大利器:漏斗过滤,一刀切掉大部分干扰

掌握这些抓包进阶技巧,你就能快速从海量请求中筛选出目标数据。看到左上角那个漏斗图标了吗?点它!下面会弹出一个菜单,这就是你的”指挥中心”。

2.1 分类过滤:抓住”重点嫌疑对象”

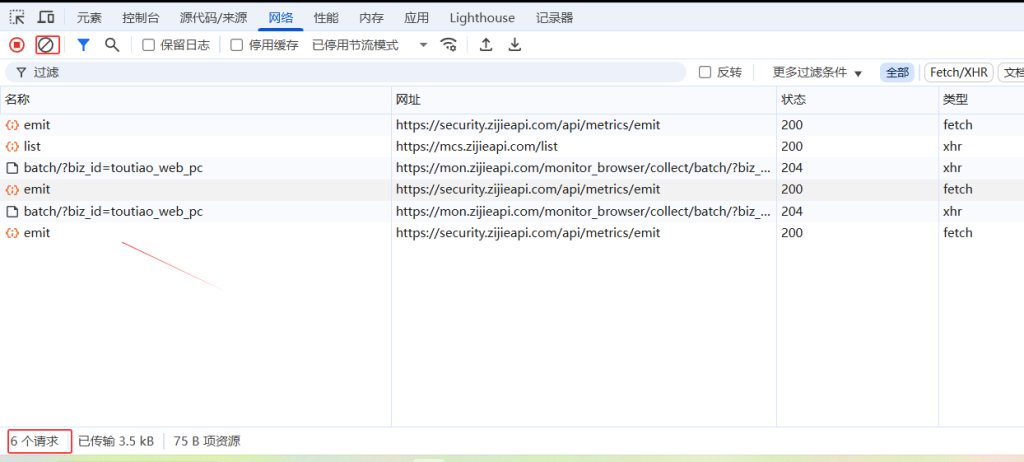

菜单里有一堆类型可选,你别管那么多,今天只记一个最关键的:Fetch/XHR。

为什么是它? 我用个比喻你就明白了:

- 文档(Doc):就像房子的地基和框架(HTML页面)

- CSS/图片:就像房子的装修和家具(样式和图片)

- Fetch/XHR:就像房子里实时更新的信息(推荐视频、评论、用户数据)

我们的目标——推荐视频列表,这种动态变化的数据,九成九就在Fetch/XHR里。

你点一下Fetch/XHR试试看……怎么样?是不是有一种”世界瞬间清净了”的感觉?刚才还密密麻麻的请求列表,现在就剩下几条了!

2.2 关键词过滤:精准”通缉”

如果点了Fetch/XHR后发现请求还是有点多,怎么办?用上面那个过滤搜索框!

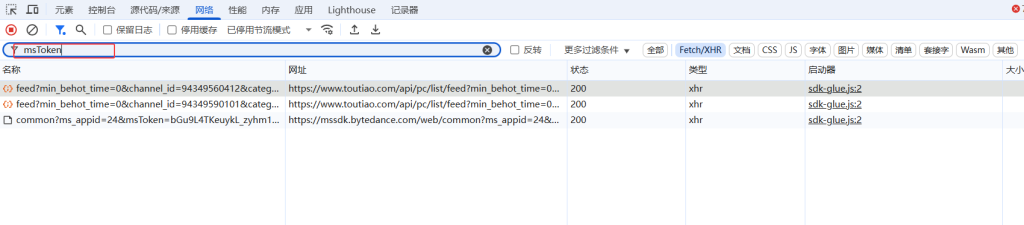

比如,你怀疑某个请求里带了msToken这个参数,就在框里输入msToken再回车。看到了吗?列表里就只剩下名字里带这个关键词的请求了,精准无比。

⚠️ 重要提醒:当你不用关键词过滤,只想用分类过滤时,一定记得把搜索框清空!不然它会一直生效,你可能奇怪怎么一个请求都看不到。

3. 第二大利器:全局搜索,在请求内部”挖”出线索

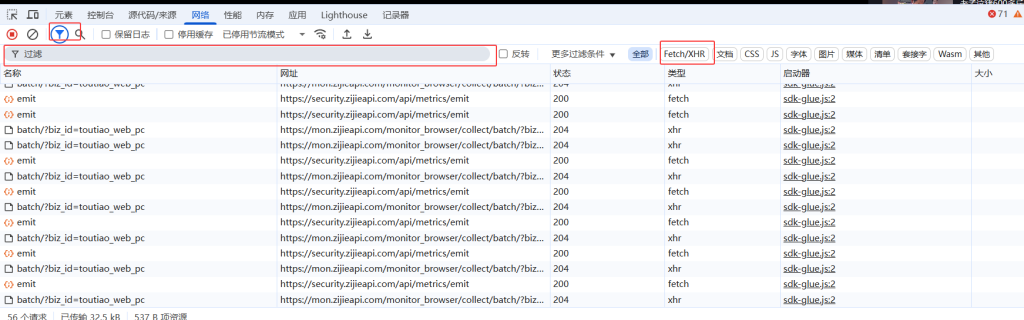

好,现在我们已经把范围缩小到Fetch/XHR了,但里面可能还是有几条请求,哪条才是我们要的呢?

这时候,就该放大镜(搜索功能)出场了。我再用个比喻:

- 过滤:就像查电话簿,按”名字”找人

- 搜索:就像侦探搜身,翻”口袋里的所有东西”

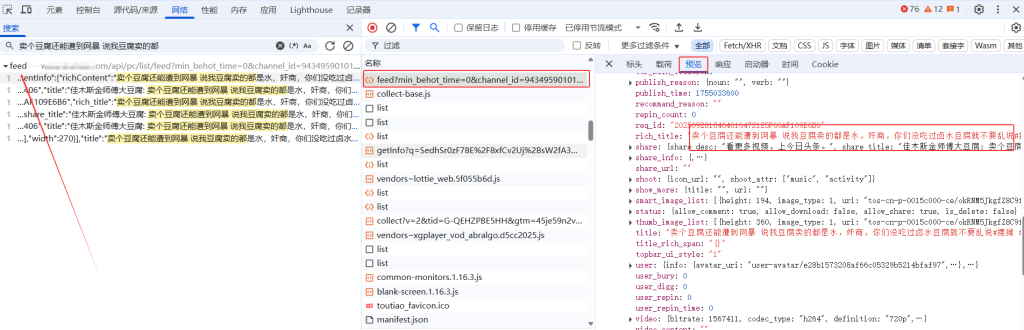

举个例子,页面上右侧推荐栏里,第一条视频的标题是“卖个豆腐还能遭到网暴 说我豆腐卖的都”。

我们直接把这句标题复制下来,贴到搜索框里,然后回车……神奇的事情发生了!它直接帮我们在所有请求的内部内容里找到了包含这个标题的那条请求。

点开它,在预览选项卡里,你就能看到服务器返回的原始数据。这些数据虽然看起来像”天书”(其实就是JSON格式),但仔细看就能找到视频标题、作者、播放量所有这些信息!

🔍 搜索的局限性:这个方法虽好,但也不是万能的。如果网站把数据加密了再传输(比如变成一堆乱码),你在搜索框里打中文是搜不到的。不过对于很多普通网站,这招已经非常好用了。

4. 思维升级:从”找到了”到”为什么”

恭喜你!走到这一步,你已经成功地从几百个请求里抓到了”真凶”。但一个优秀的”侦探”不会就此止步。

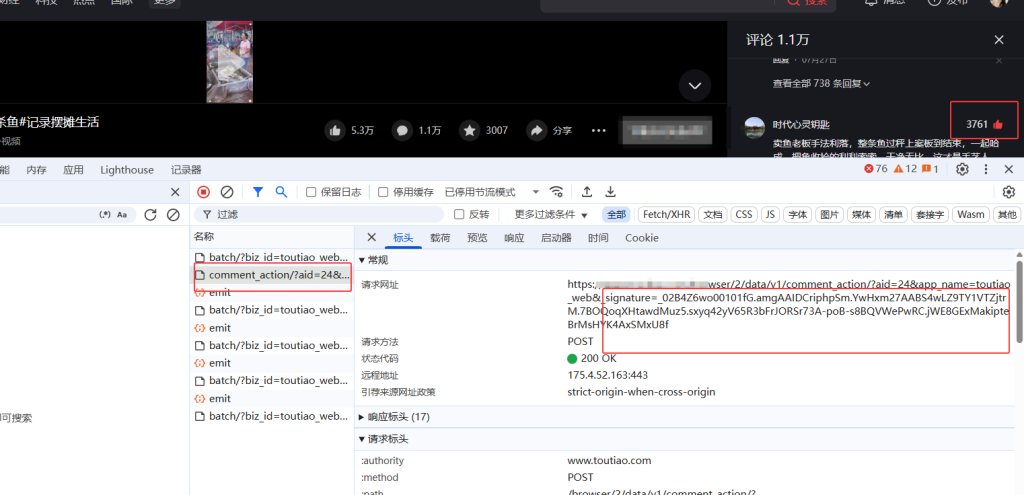

现在我们来做个小实验:先清空请求列表,然后给任意一条评论点个赞。这样我们能清晰地看到点赞动作触发了哪个请求。

看到了吗?点赞后出现了一条新的请求,它的参数里有一个长得乱七八糟的_signature。这明显不是我们手动输入的,而是网页用JavaScript加密代码自动生成的。

这时,你心里会不会冒出一个小问号:“这个_signature到底是怎么算出来的?”

能问出这个问题,说明你的思维已经升级了!而解答这个问题的钥匙,恰恰就是我们刚才用的搜索功能。

🔍 关键步骤:重新加载页面

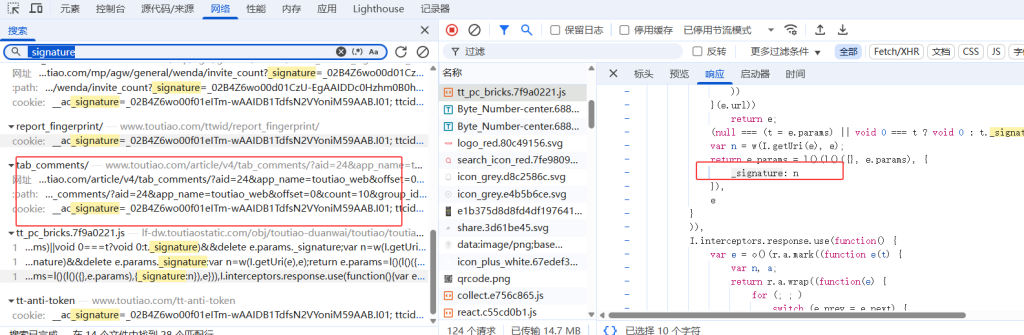

要找到答案,我们需要先按F5刷新页面(这次不要清空列表),让网页重新加载所有必要的JavaScript加密文件。因为包含加密逻辑的代码通常在页面初始化时就加载了。

刷新完成后,点击搜索图标,输入_signature然后回车……现在你应该能在某个JavaScript加密文件里找到生成这个参数的代码了!

这就好比先锁定犯罪现场(点赞请求),然后调取监控录像(重新加载搜索),最终找到了”作案工具”的制造过程!从”找到请求”到”探索请求为什么长这样”,这扇新世界的大门,就算是为你打开了。

5. 避坑指南:新手常犯的几个错误

- 😰 坑1:搜不到已知内容?

解决方案:数据可能被编码传输,试试搜英文或代码关键词。另外,确保页面已经完全加载完毕再搜索,有些JS文件加载较慢。 - 🤔 坑2:过滤后列表空了?

解决方案:检查过滤框里是不是不小心输了东西没清掉。确认选择的分类是否符合预期。 - 🚫 坑3:找不到加密的代码?

解决方案:搜索前记得刷新页面!加密代码文件通常在页面加载时就请求了,如果之前清空了列表就搜不到了。 - 📋 坑4:Fetch/XHR里请求还是多?

解决方案:结合关键词过滤进一步缩小范围,或者在你操作前清空列表,只抓操作后产生的新请求。 - 🔍 坑5:搜索结果显示太多无关内容?

解决方案:使用更精确的搜索词,比如搜索_signature =而不仅仅是_signature。

6. 总结与预告

。来,我们一起回顾一下今天闯关的路线图:

- 稳住局面:暂停视频、清空列表、重新录制。

- 大刀阔斧:用

漏斗(Filter)按Fetch/XHR类型筛选,砍掉九成干扰。 - 精准打击:用

搜索(Search)根据已知内容(如标题),在请求内部挖出目标。 - 思维跃迁:不满足于找到,开始思考参数是如何生成的。

“通过本文学会的抓包进阶技巧,你已经能够应对大多数复杂的抓包场景

🎯 下篇预告:在下一篇教程中,我们将深入讲解如何使用JavaScript断点调试技术,通过调用堆栈分析来追踪加密参数的生成过程。如果你想更系统地学习网页数据抓包实战与JS逆向教程,欢迎关注林石工作室的系列教程,我们将带你从入门到精通。

✍️ 动手任务:现在就找一个你常逛的网站,用刚学的过滤和搜索功能,试着找出它加载核心内容的那个请求。你成功了么?遇到了什么有趣的问题?欢迎在评论区分享你的侦探故事!

感谢站长无私的分享,教程很细致,虽然我不知道站长是否需要,不过站长可以贴一下收款二维码,我个人是乐于尽点儿绵薄之力的。