在《Chrome抓包工具完全掌握》系列课程中,我们详细讲解了抓包基础、过滤技巧和调试方法。这些核心技能都是为了给JS逆向实战打下坚实基础。很多同学会问:我怎么知道哪些参数需要逆向分析?今天就来揭秘这个关键问题——通过火狐浏览器抓包的编辑重发功能和apipost工具,快速测试参数验证机制。

本文将以《JS逆向实战:某鱼sign参数加密分析与本地复现》中讲解的sign参数为例,演示如何快速判断参数的必要性和验证强度。

本文目录

- 环境准备:抓包基础

- 核心功能:编辑重发实战演示

- 参数测试:sign参数必要性验证

- 进阶工具:apipost接口测试技巧

- 深度分析:TLS指纹验证识别

- 技术总结:参数验证方法论

- 常见问题与解决方案(FAQ)

1. 环境准备:抓包基础

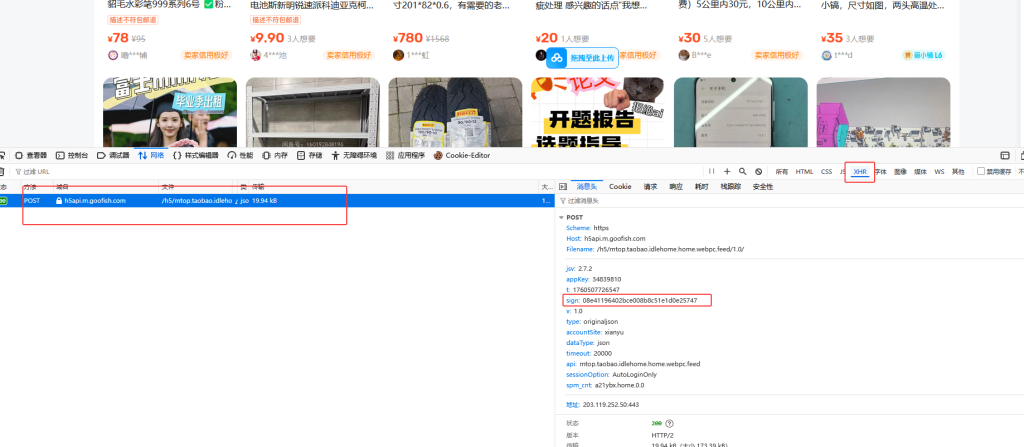

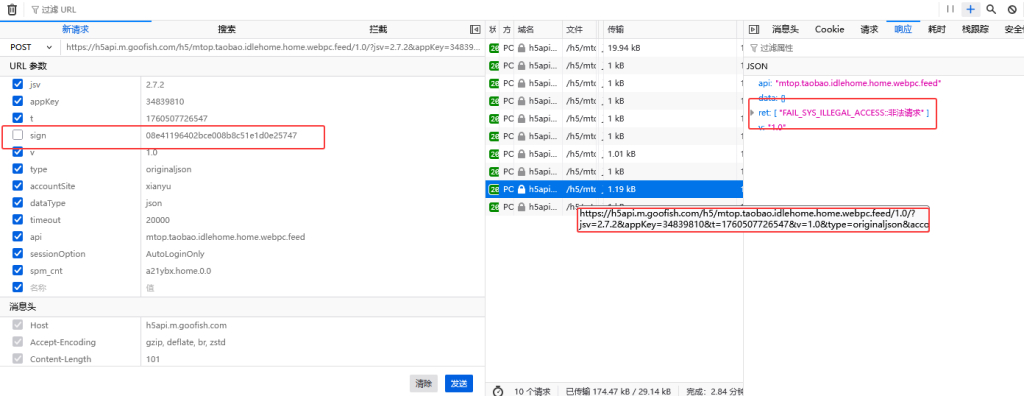

打开某鱼主界面,按F12启动火狐浏览器的Web工具箱。向下滚动鼠标触发数据加载,即可捕获到目标接口:/h5/mtop.taobao.idlehome.home.webpc.feed/1.0。

如果数据包过多影响分析,可以回顾《Chrome抓包工具完全掌握(2)》的技巧,点击XHR进行过滤,只保留JSON类型的数据包。

2. 核心功能:编辑重发实战演示

右键点击目标数据包,菜单中提供两个关键功能:

- 重发:原封不动重新发送请求

- 编辑重发:可修改请求头、URL参数、请求体后发送

首先测试重发功能,对比网页自动发送与工具重发的数据包,确认两者完全一致,证明重发功能可靠。

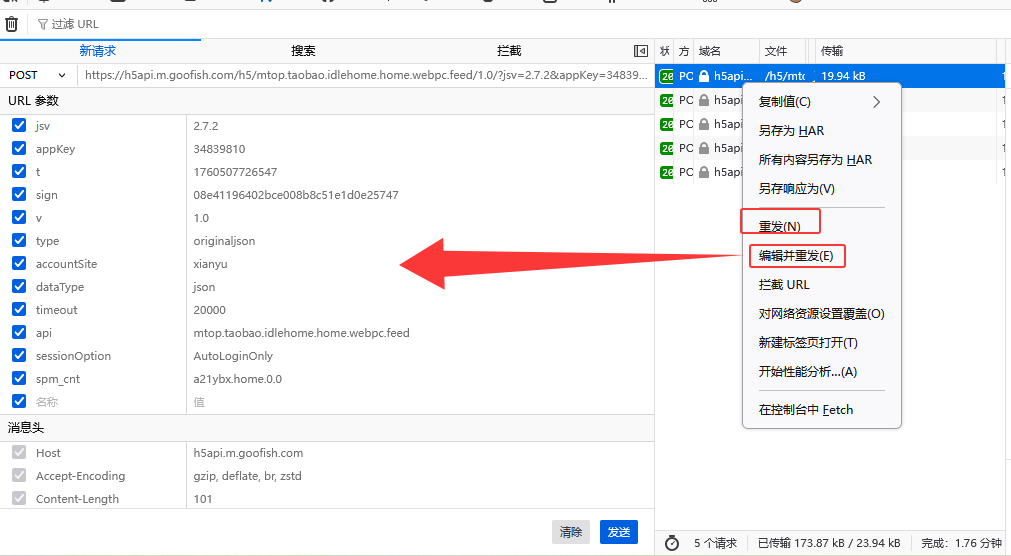

3. 参数测试:sign参数必要性验证

打开编辑重发界面,可以看到三个主要编辑区域:

- URL参数 – 包含请求链接中的查询参数,如sign、token等

- 消息头 – 包含请求头信息,如Cookie、User-Agent、Content-Type等

- 消息体 – 包含POST请求的提交数据,如表单数据、JSON数据等

以sign参数为例,取消勾选该参数后发送请求,服务器返回:

FAIL_SYS_ILLEGAL_ACCESS::非法请求

进一步测试,勾选sign参数但修改其值,同样得到非法请求响应。这证明:sign参数必须传递且值必须正确,服务器会进行严格验证。

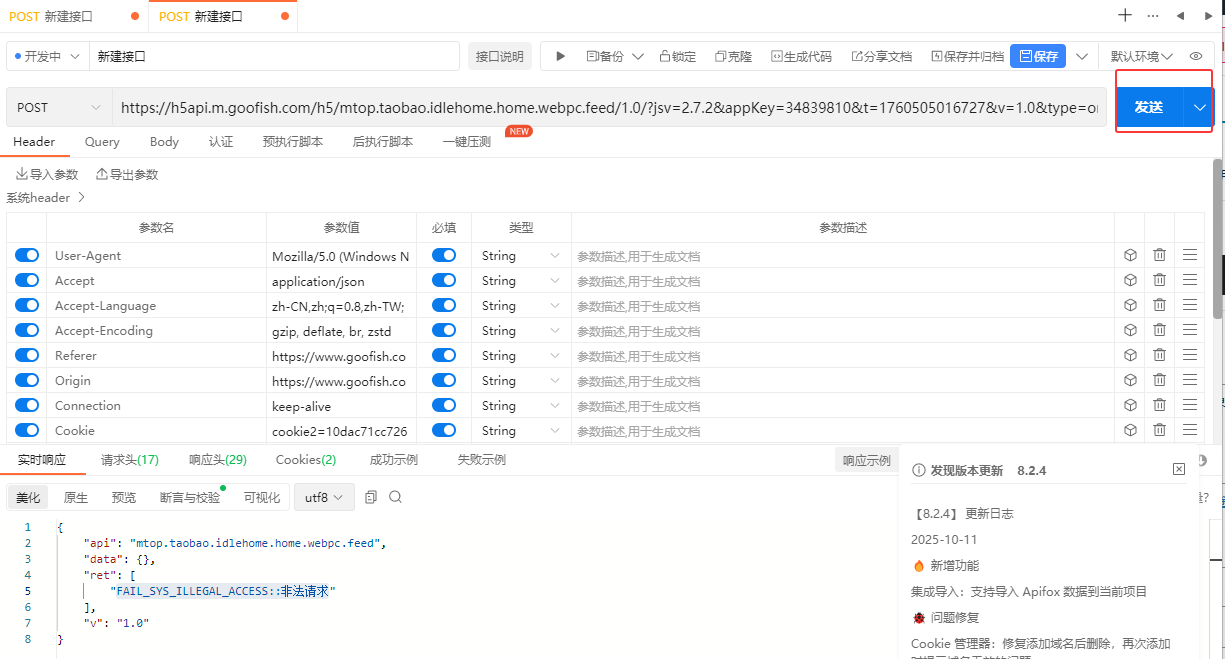

4. 进阶工具:apipost接口测试技巧

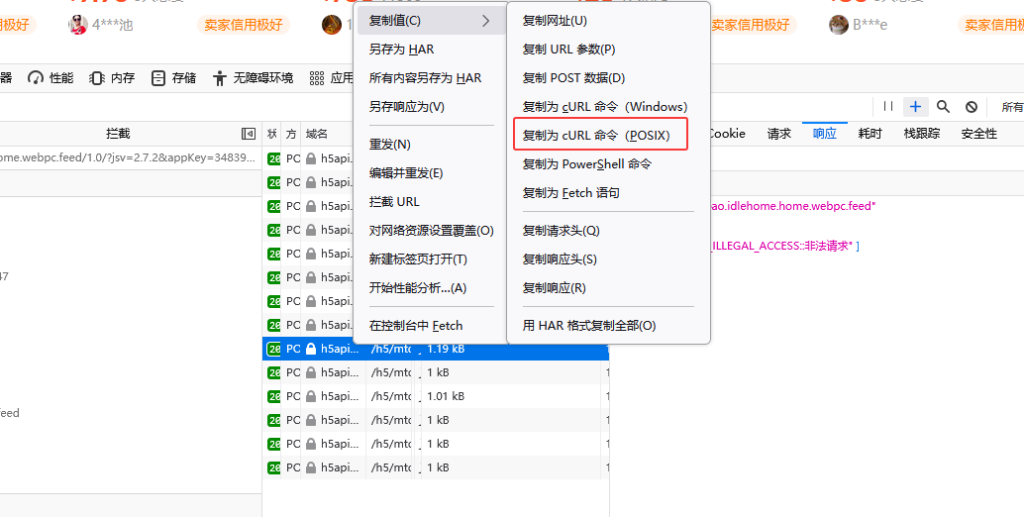

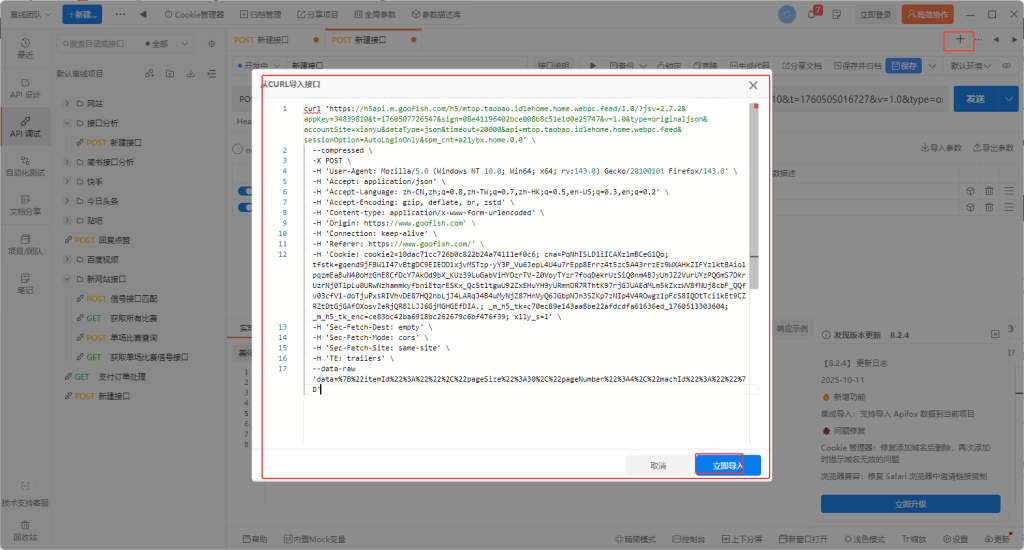

对于复杂接口测试,apipost工具提供更专业的功能。右键数据包选择”复制为cURL命令(POSIX)”,完整复制请求的所有参数。

在apipost中点击”+”号,选择”从cURL导入接口”,即可完整还原请求配置。相比火狐浏览器抓包的编辑重发,apipost可以:

- 选择性传递cookie等认证信息

- 批量测试多组参数

- 保存测试用例便于回归测试

5. 深度分析:TLS指纹验证识别

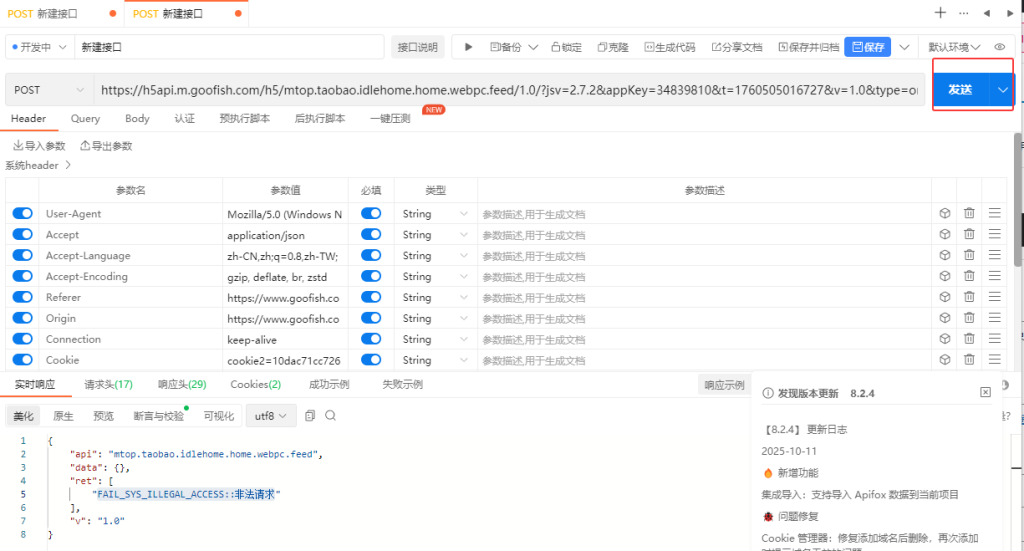

一个有趣的现象:在火狐中重发始终成功的请求,但在apipost中直接发送却提示”FAIL_SYS_ILLEGAL_ACCESS::非法请求”。

这揭示了重要的安全机制:TLS指纹验证。服务器能够检测请求来源的TLS指纹特征,识别出非浏览器环境并拒绝访问。

这种防护手段在现代Web安全中越来越常见,需要专门的反反爬虫技术来应对。

6. 技术总结:参数验证方法论

通过本实战演示,我们建立了完整的参数验证方法论:

- 必要性测试:通过编辑重发移除参数,观察服务端响应

- 有效性验证:修改参数值,测试服务端校验强度

- 环境检测识别:对比不同工具的发包结果,识别TLS指纹等高级防护

- 工具链配合:浏览器工具快速验证 + 专业工具深度测试

这套方法不仅适用于某鱼sign参数,同样适用于其他平台的JS逆向实战场景。掌握参数验证技巧,能够让你在数据抓包实战中快速识别关键加密参数,提高逆向分析效率。

7. 常见问题与解决方案(FAQ)

- Q:在Chrome浏览器应该要怎么复制请求数据?

A:Chrome浏览器虽然不像火狐那样直接提供编辑重发功能,但可以通过以下方式复制请求:右键点击请求 → Copy → Copy as cURL,然后将cURL命令导入到apipost或Postman等工具中进行编辑和重发。

A:可能原因包括:请求依赖的Cookie或Token已过期、存在时间戳或随机数校验、服务器有频率限制、或者触发了TLS指纹验证等防护机制。

A:通过编辑重发功能逐个取消参数勾选进行测试。如果取消后请求依然成功,说明该参数是可选的;如果返回错误,则说明是必须的。

A:两者都是优秀的接口测试工具。apipost对中文用户更友好,导入cURL功能更便捷;Postman生态更完善,支持更复杂的测试流程。根据个人习惯选择即可。

下期预告:我们将深入探讨《TLS指纹绕过实战:从原理到JA3指纹检测与破解》技术,解决apipost工具中的”非法请求”问题。敬请关注!

本文由林石工作室原创,转载请注明出处。